Entités

Accédez à la base de données

Compte tenu des risques croissants liés aux technologies de l’information et de la communication (TIC) et du développement de la numérisation et de l’interconnectivité, le Règlement (UE) 2022/2554 du Parlement européen et du Conseil du 14 décembre 2022, communément appelé Règlement sur la Résilience Opérationnelle Numérique (DORA), a été établi pour renforcer la résilience opérationnelle numérique dans le secteur financier de l’UE en introduisant un cadre juridique commun.. Dans le cadre du paquet « finance numérique » de l’UE, DORA vise à établir un cadre juridique commun qui rationalise le paysage juridique fragmenté de l’UE en ce qui concerne les risques liés aux TIC. En plus de contenir des règles détaillées concernant la gestion des risques liés aux TIC, la gestion des incidents liés aux TIC, les tests de résilience opérationnelle numérique et les risques liés aux TIC pour les tiers, DORA couvre largement le secteur financier de l’UE avec un champ d’application étendu à pas moins de 20 types d’entités financières telles que définies aux articles 2(1)(a) à (t) règlement DORA.

DORA s’applique aux entités financières de l’UE depuis le 17 janvier 2025.

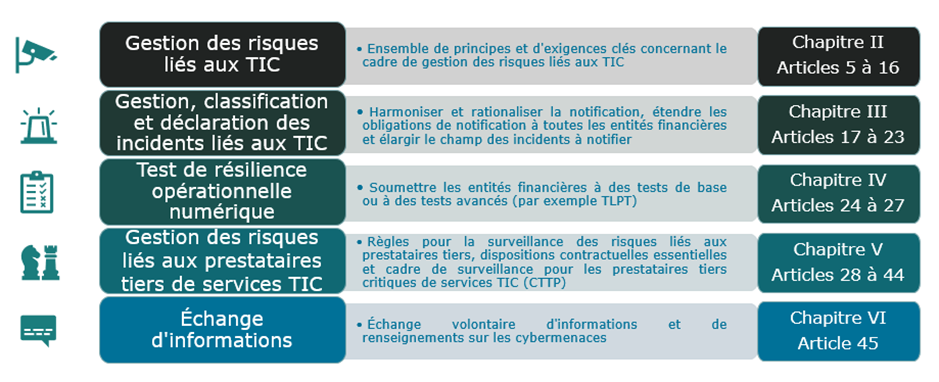

L’objectif de renforcement de la résilience opérationnelle numérique est atteint grâce aux cinq principaux piliers de DORA.

Pour plus d’informations sur les nouvelles technologies, telles que la DLT et l’intelligence artificielle, veuillez consulter la page sur l’innovation financière.

En tant que règlement de l’UE, le règlement DORA est directement applicable aux entités financières relevant du champ d’application de DORA depuis le 17 janvier 2025. La directive correspondante (UE) 2022/2556 du Parlement européen et du Conseil du 14 décembre 2022, qui vise à inclure dans toutes les directives du secteur financier une référence croisée à DORA, a été transposée en droit national le 1er juillet 2024. Dans ce contexte, la CSSF et le Commissariat aux Assurances (CAA) ont été désignés comme les autorités compétentes au Luxembourg chargées d’assurer la conformité de leurs entités surveillées respectives avec DORA et leurs pouvoirs de surveillance et d’exécution ont été définis.

Outre les exigences du texte DORA de niveau 1, DORA a établi un large éventail de normes techniques réglementaires (RTS) et de normes techniques de mise en œuvre (ITS) spécifiant des exigences plus détaillées. Les RTS et ITS applicables sont répertoriés dans cette page web sous leurs piliers correspondant ci-dessous.

Les trois autorités européennes de surveillance (AES), à savoir l’Autorité bancaire européenne (EBA), l’Autorité européenne des marchés financiers (ESMA) et l’Autorité européenne des assurances et des pensions professionnelles (EIOPA), qui supervisent collectivement les secteurs de la banque, des valeurs mobilières et de l’assurance de l’UE, ont élaboré et développent constamment des questions-réponses communes pour soutenir l’application cohérente et efficace du cadre réglementaire de l’UE au secteur des services financiers. Le registre des questions et réponses communes comprend les réponses aux questions du DORA qui peuvent être filtrées en conséquence. Dans cet outil, les réponses des AES ainsi que les réponses fournies par la Commission européenne peuvent être consultées.

Le chapitre II de DORA traite spécifiquement de la gestion des risques liés aux TIC. Les entités financières sont tenues de mettre en œuvre un cadre solide de gestion des risques liés aux TIC qui englobe des stratégies, des politiques, des procédures, des protocoles et des outils techniques complets afin de protéger les actifs TIC et d’assurer la résilience des opérations.

En vertu du DORA, l’organe de direction est responsable en dernier ressort du cadre de gestion des risques liés aux TIC de l’entité financière, assurant une gouvernance efficace, une supervision prudente des stratégies de résilience opérationnelle numérique et l’allocation d’un budget approprié. L’organe de direction doit définir clairement les rôles et les responsabilités pour toutes les fonctions liées aux TIC, confier un rôle de surveillance des accords conclus avec les fournisseurs de services TIC tiers et désigner une fonction de contrôle indépendante pour superviser les risques liés aux TIC, en veillant à une séparation appropriée des responsabilités.

Le RTS précisant les outils, méthodes, processus et politiques de gestion du risque lié aux TIC (Règlement délégué (UE) 2024/1774 de la Commission) fournit des orientations détaillées sur ces éléments, couvrant des domaines tels que la gestion des actifs TIC, le cryptage, la sécurité des réseaux et des opérations, ainsi que la gestion des projets et des changements. La norme décrit également les mesures nécessaires en matière de ressources humaines et de contrôle d’accès, en veillant à ce que les responsabilités soient clairement attribuées et à ce que la surveillance des risques soit maintenue à tous les niveaux. En outre, le RTS exige la mise en œuvre de procédures efficaces de détection et de réponse aux incidents et de continuité des activités afin de minimiser l’impact des interruptions potentielles des TIC.

Pour les entités financières plus petites ou non interconnectées, un cadre simplifié de gestion des risques liés aux TIC a été introduit, équilibrant les mesures de sécurité essentielles avec une charge réglementaire proportionnée. Cette approche plus légère se concentre sur les éléments essentiels nécessaires à la protection des données et à la continuité opérationnelle, sans imposer d’exigences de conformité trop complexes.

Un élément essentiel de DORA est la revue annuelle du cadre de gestion des risques liés aux TIC, qui doit être documentée de manière exhaustive et faire l’objet d’un rapport sur demande. Ce rapport d’examen doit détailler les changements majeurs, évaluer l’efficacité des mesures d’atténuation des risques et identifier les éventuelles lacunes à combler.

En adhérant à ces exigences harmonisées, les entités financières se conforment non seulement à DORA mais améliorent aussi considérablement leur résilience numérique, contribuant ainsi à un système financier européen plus sûr et plus stable.

La circulaire CSSF 21/769 établit des exigences en matière de gouvernance et de sécurité pour les entités supervisées qui mettent en œuvre des solutions de télétravail. L’une des principales exigences de base est que les entités doivent maintenir une administration centrale solide et une substance suffisante dans leurs locaux luxembourgeois. Il s’agit notamment de s’assurer que les membres du personnel travaillant à distance, en particulier les navetteurs transfrontaliers, sont en mesure de revenir dans les locaux de l’entité à tout moment en cas de besoin. La circulaire impose également aux entités de définir une politique de télétravail précisant les activités qui peuvent être effectuées à distance et celles qui doivent rester sur place, ainsi que le nombre minimum d’employés devant être présents dans les locaux pour assurer la continuité des opérations.

Avec les exigences relatives à la gestion, à la classification et au signalement des incidents liés aux TIC, détaillées au chapitre III, DORA vise à harmoniser et à rationaliser le signalement des incidents liés aux TIC dans l’ensemble du secteur financier et à étendre le champ d’application des entités financières concernées.

En particulier, le chapitre III de DORA contient des exigences concernant le processus de gestion des incidents des entités financières ainsi que la notification des incidents majeurs liés aux TIC et la notification volontaire des cybermenaces importantes.

Les entités financières sont tenues de se conformer aux obligations de classification et de déclaration des incidents majeurs liés aux TIC et, le cas échéant, des cybermenaces importantes. Les spécificités relatives à la classification et à la déclaration sont détaillées dans les normes techniques réglementaires et les normes techniques d’exécution suivantes :

La circulaire CSSF 25/893 sur la notification des incidents majeurs liés aux TIC et des cybermenaces significatives dans le cadre de DORA, prévoit les modalités selon lesquelles les entités financières relevant de DORA sont tenues de notifier les incidents majeurs liés aux TIC ainsi que, le cas échéant, les cybermenaces significatives à la CSSF.

En outre, les entités financières relevant de DORA sont également tenues de communiquer, à la demande de l’autorité compétente, une estimation des coûts et pertes annuels agrégés causés par des incidents majeurs liés aux TIC (article 11, paragraphe 10, chapitre II). A cet égard, les AES, par l’intermédiaire du comité mixte, ont élaboré les Lignes directrices conjointes sur l’estimation des coûts et pertes agrégés causés par des incidents majeurs liés aux TIC. La circulaire CSSF 25/892 adopte ces lignes directrices.

Le chapitre IV de DORA prévoit l’obligation d’établir un programme de test de la résilience opérationnelle numérique afin d’évaluer l’état de préparation à la gestion des incidents liés aux TIC et d’identifier les faiblesses, les déficiences et les lacunes de la résilience opérationnelle numérique. Outre les exigences de base en matière de tests, DORA exige des tests avancés basés sur des tests de pénétration dirigés par la menace (TLPT) pour certaines entités financières relevant du régime TLPT.

Comme indiqué dans les articles 24 et 25 de DORA, les entités financières doivent établir et maintenir un programme complet de tests de résilience opérationnelle numérique afin d’évaluer la préparation aux incidents liés aux TIC et d’identifier les faiblesses ou les lacunes en matière de résilience. Le programme doit comprendre un large éventail d’évaluations telles que des analyses de vulnérabilité, des examens de la sécurité du réseau, des analyses du code source et des tests basés sur des scénarios afin d’assurer une gestion solide des risques. Une approche basée sur les risques doit guider la sélection des tests et des méthodologies appropriés, en se concentrant particulièrement sur les systèmes TIC soutenant des fonctions critiques ou importantes. Au moins une fois par an, les entités doivent effectuer des tests appropriés pour vérifier l’efficacité de leurs mesures de résilience. Les tests doivent être effectués par des parties indépendantes, qu’elles soient internes ou externes.

En ce qui concerne les exigences en matière de tests avancés fondées sur l’article 26, DORA introduit un cadre de tests complet et obligatoire pour les entités financières identifiées, qui est conforme au cadre TIBER-EU.

Les AES, en accord avec la BCE, ont développé le règlement délégué (RTS) sur TLPT. Le RTS précise en outre :

La CSSF est l’autorité TLPT pour le secteur financier sous sa supervision conformément à l’article 46 de DORA.

Le cadre TIBER-EU fournit des orientations détaillées sur la manière dont les autorités, les entités, les fournisseurs de renseignements sur les menaces et les testeurs de l’équipe rouge devraient collaborer pour tester et améliorer la cyber-résilience des entités en menant des cyber-attaques contrôlées sur une base volontaire.

En novembre 2021, la Banque centrale du Luxembourg (BCL) et la Commission de surveillance du secteur financier (CSSF) ont décidé d’adopter conjointement le cadre de test de cyber-piratage contrôlé, dénommé TIBER-LU, en application de leurs missions respectives relatives à la stabilité financière. Le document d’implémentation TIBER-LU a été revu suite à l’entrée en vigueur de DORA.

Dans la première section du chapitre V, DORA définit des règles fondées sur des principes pour la gestion des risques liés aux tiers dans le cadre de la gestion des risques liés aux TIC, ainsi que des dispositions contractuelles clés à prendre en compte dans les relations avec les fournisseurs de services TIC tiers. En outre, la section II du chapitre V introduit un cadre de surveillance à l’échelle de l’UE pour les fournisseurs de services TIC tiers critiques.

En application de la section I du chapitre V de DORA, les entités financières sont tenues d’établir un cadre solide de gestion des risques liés aux TIC pour les tiers afin de protéger les fonctions essentielles. Le règlement exige que les institutions développent des politiques claires régissant les services TIC qui soutiennent les fonctions critiques ou importantes fournies par des fournisseurs de services tiers externes. En outre, il établit des dispositions contractuelles clés qui doivent être incorporées dans les accords avec les fournisseurs de services TIC tiers afin de garantir une bonne répartition des risques et la conformité à la réglementation. Le RTS précisant le contenu détaillé de la politique relative aux accords contractuels sur l’utilisation de services TIC soutenant des fonctions critiques ou importantes fournis par des prestataires tiers de services TIC (Règlement délégué (UE) 2024/1773 de la Commission) détaille les exigences en matière de politique pour ces services TIC afin de garantir qu’ils répondent à des critères stricts en matière de sécurité et de résilience opérationnelle. En outre, le RTS précisant les éléments qu’une entité financière doit déterminer et évaluer lorsqu’elle sous-traite des services TIC qui soutiennent des fonctions critiques ou importantes (Règlement délégué (UE) 2025/532 de la Commission) spécifie les éléments clés que les entités financières doivent déterminer et évaluer lorsqu’elles sous-traitent des services TIC qui soutiennent des fonctions essentielles. Ensemble, ces mesures permettent d’atténuer les risques liés aux dépendances externes tout en veillant à ce que les accords TIC avec des tiers ne compromettent pas la résilience opérationnelle numérique globale.

La circulaire CSSF 25/882sur les exigences relatives à l’utilisation de services TIC tiers pour les entités financières soumises à DORA décrit en outre les principales exigences relatives à l’utilisation des services d’exploitation des TIC au Luxembourg, en précisant quels fournisseurs tiers peuvent être utilisés au Luxembourg. Elle contient des exigences relatives à la sauvegarde des données comptables et des positions des clients. Elle clarifie en outre la définition des services en nuage et insiste sur la désignation d’un responsable de l’utilisation des services en nuage, chargé de garantir les compétences du personnel chargé de la gestion des ressources informatiques en nuage.

Conformément à l’article 28(3) de DORA, les entités financières informent en temps utile l’autorité compétente de tout accord contractuel prévu concernant l’utilisation de services TIC soutenant des fonctions critiques ou importantes, ainsi que du moment où une fonction est devenue critique ou importante.

En ce qui concerne la notification des dispositions prévues en matière de TIC, les dispositions suivantes s’appliquent:

DORA impose aux entités financières d’établir, de conserver et de mettre à jour régulièrement un registre d’informations détaillant tous les accords contractuels relatifs aux services TIC fournis par des prestataires de services tiers. Ce registre doit être mis à la disposition de l’autorité compétente chaque année et, en outre, sur demande, afin de garantir la transparence et de faciliter une surveillance efficace. La norme technique d’exécution (ITS) concernant les modèles types pour le registre d’information (règlement d’exécution (UE) 2024/2956 de la Commission) fournit des modèles détaillés et des lignes directrices pour la tenue du registre. Le registre d’informations joue un rôle crucial dans la gestion des risques liés aux TIC pour les tiers et aide les autorités à identifier les fournisseurs de services critiques soumis à la surveillance de l’UE.

Un grand nombre d’informations pratiques sont disponibles pour la préparation et l’établissement du registre d’information. L’Autorité bancaire européenne (EBA) a publié son paquet technique pour son cadre de reporting 4.0, qui comprend un modèle complet de points de données, une taxonomie et des règles de validation. En outre, les AES ont publié toutes les informations pratiques et instructions y afférentes, y compris la dernière FAQ, sur le registre d’information. La CSSF recommande vivement aux entités financières de suivre de près ces pages afin de s’assurer qu’elles sont bien préparées pour la soumission de leur registre dans les délais impartis.

La CSSF a publié quatre documents d’orientation pour aider les entités financières à préparer et à soumettre leur Registre d’information (RoI) conformément à DORA :

Ces tableaux aident les entités financières à déterminer si elles doivent soumettre un RdI à la CSSF et, le cas échéant, à quel niveau de consolidation.

Ce guide aborde les problèmes fréquemment rencontrés lors des contrôles de validation des demandes de RdI. Il propose des conseils pratiques pour s’assurer que les demandes répondent aux normes requises et qu’elles sont traitées sans encombre.

Ce document fournit, pour les messages d’erreur et d’avertissement les plus fréquents soulevés par les AES, des tableaux de correspondance entre ces codes AES et la description des problèmes et des instructions sur la manière de les résoudre.

Ce document fournit, pour les messages d’erreur et d’avertissement les plus fréquents soulevés par la CSSF, la description des problèmes et des instructions sur la manière de les résoudre.

Les entités financières sont invitées à consulter ces documents afin de faciliter la soumission de RdI de manière correcte et efficace.

La section II du chapitre V de DORA établit un cadre de surveillance pour les prestataires de services TIC tiers, qui sont désignés comme critiques par les AES sur la base des critères définis dans le règlement délégué (UE) n° 2024/1502 de la Commission précisant les critères de désignation des prestataires de services TIC tiers comme critiques pour les entités financières. Une fois désignés comme prestataires de services TIC tiers critiques, ces prestataires font l’objet d’une surveillance renforcée, avec la désignation d’un superviseur principal chargé de coordonner les efforts de surveillance et de s’assurer que les prestataires de services TIC tiers ont mis en place des règles, des procédures, des mécanismes et des dispositifs complets, solides et efficaces pour gérer le risque lié aux technologies de l’information et de la communication (TIC). En outre, des équipes conjointes d’examen (JET), composées de représentants des AES et de plusieurs autorités compétentes, sont habilitées à mener des examens et des évaluations complets de ces fournisseurs essentiels, en se concentrant sur leurs pratiques de gestion des risques, leurs performances opérationnelles et leurs mesures de résilience. Ensemble, ces mécanismes contribuent à préserver la stabilité du secteur financier grâce à la surveillance des fournisseurs de services TIC les plus importants.

Un cadre de surveillance complet pour les CTPP est établi par le biais d’une série de normes réglementaires et techniques. Le RTS sur l’harmonisation des conditions permettant l’exercice des activités de supervision (règlement délégué (UE) 2025/295 de la Commission) normalise les pratiques de surveillance dans les États membres de l’UE, en détaillant les dispositions relatives à l’accès à l’information, aux inspections sur place et aux mesures d’exécution afin de garantir une application cohérente des activités de surveillance. En complément, le RTS sur les équipes d’examen conjoint (règlement délégué (UE) 2025/420 de la Commission) définit des critères pour la constitution d’équipes composées d’AES et d’autorités nationales compétentes, afin d’assurer une surveillance efficace des CTPP. En outre, les lignes directrices communes sur la coopération en matière de surveillance (JC 2024 36) facilitent une collaboration efficace et l’échange d’informations entre les AES et les autorités compétentes, ce qui renforce la surveillance des prestataires de services TIC tiers. Le règlement délégué (UE) 2024/1505 de la Commission précisant les redevances applicables aux prestataires tiers de services TIC critiques dans le secteur financier fixe les redevances de surveillance annuelles payables par les prestataires tiers de services TIC critiques pour couvrir les dépenses nécessaires du superviseur principal, y compris une redevance minimale et une composante basée sur le chiffre d’affaires.

Au chapitre VI, DORA vise en outre à renforcer la résilience opérationnelle numérique des entités financières en prévoyant l’échange volontaire d’informations et de renseignements sur les cybermenaces entre les entités financières. L’objectif de ces dispositions est de favoriser la collaboration et l’échange de données pertinentes sur les cybermenaces, les vulnérabilités et les incidents entre les entités financières afin d’améliorer la cybersécurité collective et la résilience opérationnelle au sein du système financier, en particulier en période de crise ou de menaces émergentes. Ces accords sont volontaires et les entités financières doivent notifier à la CSSF leur participation, lors de la validation de leur adhésion, ou, le cas échéant, la cessation de leur adhésion, une fois qu’elle prend effet.

Le règlement délégué (UE) 2018/389 de la Commission concernant les normes techniques réglementaires pour l’authentification forte du client et les normes ouvertes de communication communes et sécurisées (le « RTS »), ainsi que le règlement délégué (UE) 2022/2360 de la Commission modifiant les RTS en ce qui concerne la dérogation de 90 jours pour l’accès aux comptes, fixent des exigences essentielles pour améliorer la sécurité des services de paiement dans l’ensemble de l’Union européenne. Les prestataires de services de paiement (« PSP ») concernés par les nouvelles obligations sont ceux définis aux points (i), (ii), (iii) et (iv) de l’article 1(37) de la loi du 10 novembre 2009 (telle que modifiée) relative aux services de paiement et pour lesquels la CSSF est l’autorité compétente désignée à des fins de surveillance en vertu de la loi:

i) Établissements de crédit

ii) Établissements de monnaie électronique

iii) POST Luxembourg

iv) Établissements de paiement

Les RTS exigent également que tous les prestataires de services de paiement qui proposent des comptes de paiement accessibles en ligne offrent au moins une interface d’accès permettant aux prestataires de services d’information sur les comptes et d’initiation de paiement (PISP et AISP) de communiquer de manière sécurisée avec les données du compte de paiement de l’utilisateur de services de paiement et d’y accéder. Les PSP qui ont choisi d’offrir un accès via une interface dédiée sont tenus de mettre en œuvre un mécanisme de secours (également appelé mécanisme de fallback), à moins qu’ils ne bénéficient d’une exemption de la CSSF conformément aux quatre conditions énoncées à l’article 33(6) des RTS.

Tous les PSP concernés qui souhaiteraient obtenir une telle exemption doivent se référer à la circulaire CSSF 19/720 adoptant les lignes directrices de l’EBA précisant les conditions pour bénéficier d’une exemption du mécanisme d’urgence au titre de l’article 33(6) des RTS et remplir le formulaire de demande d’autorisation d’exemption disponible sur le site de la CSSF. Ce formulaire doit être soumis par email à l’adresse psd2‑exemption@cssf.lu.

La circulaire CSSF 25/880 relative à la gestion des relations avec les utilisateurs de services de paiement et à l’évaluation des PSP en matière de TIC définit des exigences détaillées pour les PSP, couvrant à la fois la gestion des relations avec les utilisateurs de services de paiement et l’obligation de procéder à une évaluation des PSP en matière de TIC et de la soumettre à l’aide du formulaire standardisé via le portail CSSF’s eDesk Portal.